El actor de amenazas conocido como EncryptHub ha explotado una vulnerabilidad recientemente parcheada en Microsoft Windows como un zero-day para distribuir diversas familias de malware, incluyendo backdoors y ladrones de información como Rhadamanthys y StealC.

Según el investigador de Trend Micro, Aliakbar Zahravi, el ataque manipula archivos .msc y la función Multilingual User Interface Path (MUIPath) para descargar y ejecutar cargas maliciosas, mantener persistencia y robar información sensible de los sistemas comprometidos.

La vulnerabilidad, identificada como CVE-2025-26633 (CVSS: 7.0), afecta a Microsoft Management Console (MMC) y permite a los atacantes eludir una función de seguridad localmente. Microsoft corrigió esta falla en su actualización Patch Tuesday de este mes.

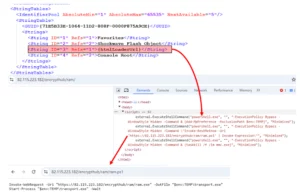

Trend Micro ha denominado a este exploit MSC EvilTwin y lo atribuye al grupo Water Gamayun, también rastreado como LARVA-208. El ataque aprovecha MMC para ejecutar archivos maliciosos .msc mediante un PowerShell loader llamado MSC EvilTwin loader.

Este método involucra la creación de dos archivos .msc con el mismo nombre: uno legítimo y otro malicioso en un directorio “en-US”, haciendo que MMC cargue la versión maliciosa en lugar del archivo original.

EncryptHub también ha empleado otras técnicas para ejecutar cargas maliciosas con archivos .msc, como:

Los ataques suelen iniciarse con archivos MSI firmados digitalmente que imitan software chino legítimo como DingTalk o QQTalk, utilizados para descargar y ejecutar el loader desde un servidor remoto.

Esta campaña sigue en desarrollo, con múltiples vectores de ataque y payloads diseñados para mantener persistencia, robar información sensible y exfiltrarla a servidores C&C.

English:

The threat actor EncryptHub has exploited a recently patched Windows vulnerability as a zero-day to distribute various malware families, including Rhadamanthys and StealC information stealers.

According to Trend Micro researcher Aliakbar Zahravi, the attack manipulates .msc files and the Multilingual User Interface Path (MUIPath) to download and execute malicious payloads, maintain persistence, and steal sensitive data.

The vulnerability, CVE-2025-26633 (CVSS: 7.0), affects the Microsoft Management Console (MMC), allowing attackers to bypass a local security feature. Microsoft patched this flaw in its latest Patch Tuesday update.

Trend Micro tracks this exploit as MSC EvilTwin, linking it to the Water Gamayun group, also known as LARVA-208. The attack leverages MMC to execute malicious .msc files using a PowerShell-based MSC EvilTwin loader.

The technique involves creating two .msc files with the same name: a clean one and a rogue version stored in an “en-US” directory, tricking MMC into executing the malicious file instead.

EncryptHub also employs alternative .msc-based execution techniques, such as:

The attack chains likely start with victims downloading digitally signed MSI files impersonating Chinese software like DingTalk or QQTalk, which fetch the loader from a remote server.

This campaign is actively evolving, utilizing multiple attack vectors and custom payloads designed to ensure persistence, steal sensitive data, and exfiltrate it to C&C servers.

El pentesting o Test de penetración, en español) es una técnica de ciberseguridad que consistente en atacar entornos informáticos con la intención de descubrir vulnerabilidades en los mismos, con el objetivo de reunir la información necesaria para poder prevenir en el futuro ataques externos hacia esos mismos …

El Servicio de Seguridad en Ciclo de Desarrollo es un enfoque integral que garantiza la protección de los proyectos de software desde su fase inicial de diseño hasta su implementación final. Esto implica integrar medidas de seguridad en cada etapa del proceso de desarrollo, desde la planificación hasta la entrega del producto. La importancia de este servicio radica en varios aspectos:

En resumen, el Servicio de Seguridad en Ciclo de Desarrollo es esencial para garantizar que los productos de software sean seguros, confiables y cumplan con los estándares de seguridad y privacidad, lo que resulta en beneficios tanto para la empresa como para sus clientes.

El Phishing Ético es una servicio que consiste en realizar actividades de Ingeniería Social con propósitos legítimos y éticos, generalmente como parte de una Campaña de Concientización, Evaluación de Seguridad, Prueba de un Pentesting o Red Team.

Para más información ingresa aquí: https://www.xpoint.cl/phishing-etico/

Un Red Team en ciberseguridad es un grupo de profesionales que simulan ser adversarios externos para evaluar la seguridad de un sistema o red. Utilizan tácticas similares a las de ciberdelincuentes reales, llevan a cabo pruebas de penetración, analizan riesgos y proporcionan recomendaciones para mejorar la seguridad. Su enfoque proactivo ayuda a las organizaciones a identificar y abordar vulnerabilidades, fortaleciendo así sus defensas contra amenazas potenciales.

La gestión de vulnerabilidades es un proceso integral que se centra en identificar, evaluar y abordar las debilidades en la seguridad de un sistema o red. Este proceso sigue varios pasos clave:

La gestión de vulnerabilidades es esencial para mantener la seguridad de la información en un entorno digital en constante cambio, minimizando el riesgo de explotación y fortaleciendo las defensas contra posibles amenazas.